Mantener la seguridad de los datos de nuestros clientes ha sido, naturalmente, una de nuestras principales prioridades a lo largo de los años y nos esforzamos constantemente por mejorar. Nos gustaría compartir lo que hemos hecho por tu seguridad y algunos de nuestros planes para el futuro.

Mantener la seguridad de los datos de nuestros clientes ha sido, naturalmente, una de nuestras principales prioridades a lo largo de los años y nos esforzamos constantemente por mejorar. Nos gustaría compartir lo que hemos hecho por tu seguridad y algunos de nuestros planes para el futuro.

Cualquier buen administrador de sistemas sabe que es una mala idea almacenar contraseñas en texto plano. Si una base de datos que contiene contraseñas en texto plano se ve comprometida, las cuentas de usuario están inmediatamente en peligro. Para reducir este peligro, sólo se almacenan en una base de datos los hashes de la contraseña. Lamentablemente, mientras que esto impide la lectura directa de contraseñas, la naturaleza de los mecanismos de hashing permite a los atacantes utilizar la fuerza bruta en el hash fuera de línea.

Múltiples capas de protección para contraseñas

A lo largo de los años, hemos actualizado discretamente nuestro enfoque de hash de contraseña para mantenernos al día con los estándares de la industria. Nuestro esquema de almacenamiento de contraseñas se basa en una serie de funciones y protocolos criptográficos en capas, incluyendo bcrypt con una sal por usuario y una implementación HMAC.

El valor de bcrypt es que está diseñado para ser lento y difícil de acelerar a través de hardware y GPUs personalizados. HMAC fortalece la seguridad de una función simple de hash añadiendo una clave criptográfica y está sustancialmente menos afectado por las colisiones que sus algoritmos de hashing subyacente por sí solo.

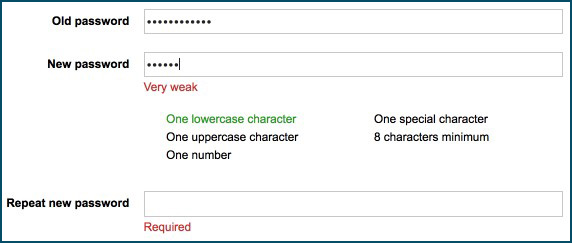

Sin embargo, tener un protocolo criptográfico robusto para el almacenamiento de contraseñas es sólo una parte de la solución para proteger tu información. Gran parte de la responsabilidad para proteger tus datos recae en ti. Las mejores prácticas para usar en Openprovider son tener una contraseña segura y usar autenticación de dos factores. Para asegurarnos de que nuestros clientes tengan una contraseña segura, introduciremos recordatorios para cambiar sus contraseñas cada 90 días, y nos encantaría escuchar tus opiniones sobre este asunto. Puedes cambiar tu contraseña en cualquier momento en tu cuenta de RCP accediendo a Cuentas> Seguridad> Contraseña, donde puedes elegir una contraseña segura.

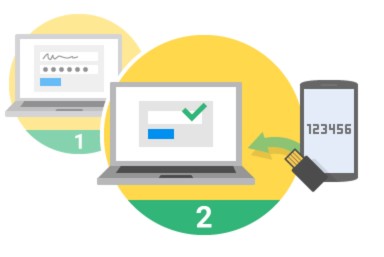

En segundo lugar, te recomendamos que utilices la autenticación de dos factores para todas tus cuentas. La mayoría de las personas sólo tienen una capa, su contraseña, para proteger su cuenta. Con la autenticación de dos factores, si un hacker piratea a través de tu capa de contraseña, necesitará además tener acceso a tu teléfono para entrar a tu cuenta. Para activar la autenticación de dos factores para una cuenta, es necesario:

- Iniciar sesión en el RCP y acceder a Cuentas> Seguridad> Autenticación de dos factores.

- Instalar la aplicación Google Authenticator en tu smartphone (documentación)

- Seleccionar “Agregar cuenta” y escanear el código QR (si no puedes escanear el código, selecciona “Entrada manual” e introduce la “Clave secreta” como se muestra debajo del código QR).

- Introduce el código de verificación que verás en tu smartphone en la casilla “Código de verificación” y haz clic en “Habilitar”.

Después de esto, iniciar sesión en tu cuenta será un poco diferente:

2. Se te pedirá un código de seguridad generado por la aplicación Google Authenticator en tu teléfono móvil.